ExpressVPN закрыла уязвимость на Windows, оставлявшую RDP-трафик незашифрованным

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

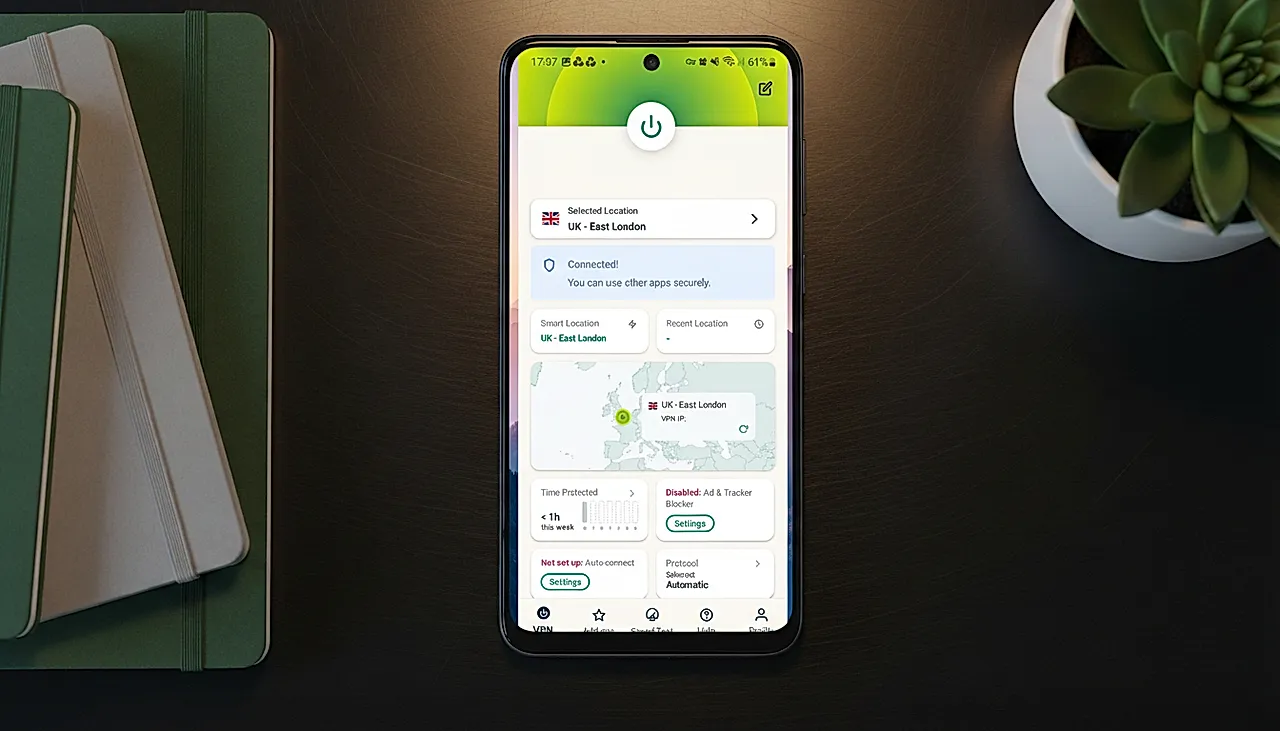

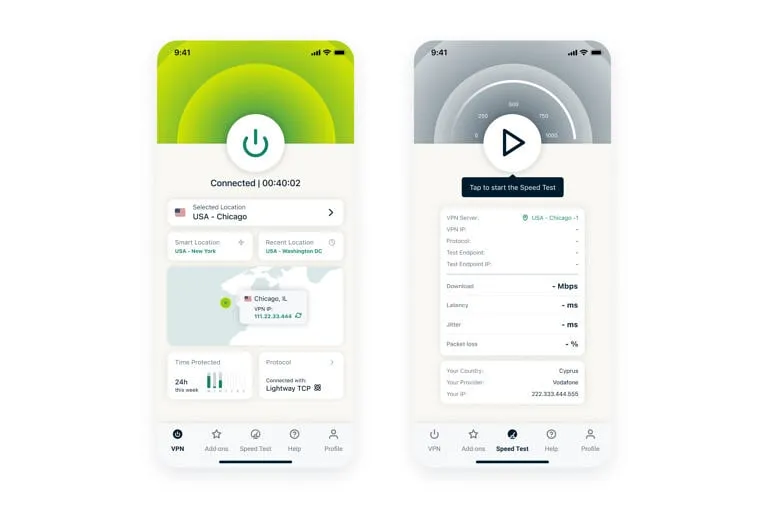

ExpressVPN выпустила обновление для своего приложения на Windows, чтобы устранить уязвимость, из-за которой трафик, проходящий через протокол удалённого рабочего стола (Remote Desktop Protocol, или RDP), оставался незащищённым. Если вы пользуетесь ExpressVPN на Windows, рекомендуется как можно скорее установить версию 12.101.0.45 — особенно если вы работаете с RDP или другим трафиком через TCP-порт 3389.

Об уязвимости и её устранении компания рассказала в своем блоге ранее на этой неделе. Согласно публикации, независимый исследователь под псевдонимом Adam-X 25 апреля сообщил о проблеме в рамках программы "охоты на баги" ExpressVPN. Он заметил, что в релиз приложения случайно попал служебный отладочный код, который делал трафик через порт 3389 (чаще всего используется для удалённого рабочего стола в Windows) незащищённым. Спустя примерно пять дней ExpressVPN выпустила исправление в версии 12.101.0.45.

В компании подчёркивают: вероятность эксплуатации уязвимости была крайне низкой. Злоумышленник не только должен был знать о баге, но и как-то убедить пользователя отправить сетевой запрос по RDP (или другому трафику на порт 3389). Даже если бы атака удалась, максимум, что увидел бы атакующий — настоящий IP-адрес пользователя, но не данные, которые он пересылал.

Хотя степень опасности невелика, ExpressVPN показала, как нужно реагировать на слабые места: быстрое обновление, поддержка программы поиска ошибок и внедрение новых защитных мер. В частности, теперь компания добавила автоматические тесты, чтобы подобный служебный код случайно не попадал в релизную версию. Вместе с недавним независимым аудитом конфиденциальности, проведённым в 2025 году, всё это указывает на то, что провайдер внимательно следит за безопасностью.

PEREC.RU

У ExpressVPN снова происшествие. Формально — быстрое, технологичное, чуть ли не образцовое реагирование на ошибку: обнаружили дыру — залатали. Главное — публично признали косяк и озвучили детали. Мол, никакого риска для личных данных, только IP. Впрочем, борьба за репутацию дорогого VPN провайдера идёт бурная. Не заметить нелепый отладочный код в продакшене — признак здорового IT-хаоса. Независимый исследователь, внезапный баг, бешено отработавшая служба поддержки.

Публичная замена латания на парад прозрачности: вот, смотрите, всё под контролем, вот новые тесты, а вот — свежий аудиторский отчёт. У слухов про дырявость VPN глаза отдыхают: на этот раз панику не раздувают, но осадочек остался. Все довольны на публику, всем спокойно, хотя сколько таких багов остается незамеченным — весёлый вопрос.

Совпадение — параллельно звучит успех на рынке приватности в 2025 году. Да и баг-баунти — модная пряника: кто ищет брешь, тот получает уважение. А кто патчит быстро, тот сохраняет лояльность. Следим за руками — идеальная модель для современного безопасного сервиса. Только бы светофор не сломался по дороге.