ExpressVPN закрывает уязвимость безопасности в Windows-клиенте

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

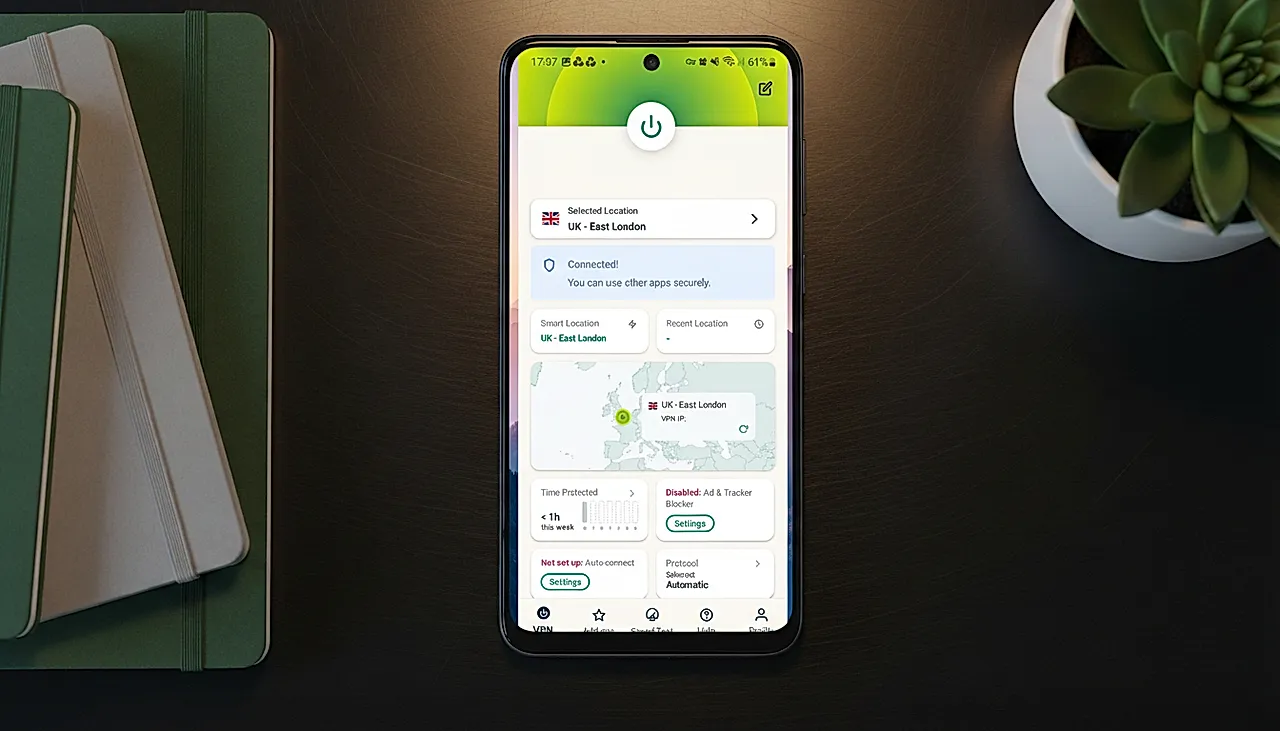

ExpressVPN — один из наиболее популярных сервисов VPN — сообщил о закрытии уязвимости в своем приложении для Windows. Проблему обнаружил независимый исследователь, и уже к середине июля компания выпустила обновление, которое устраняет баг. Уязвимость была связана с RDP (протокол удаленного рабочего стола): при подключении к серверу ExpressVPN через RDP IP-адрес пользователя мог стать видимым для интернет-провайдера или любого, у кого был доступ к сети. Другими словами, VPN защищает ваши данные только до того момента, пока какой-то шаловливый кусок кода не решит иначе. ExpressVPN подчеркнул: вероятность эксплуатации ошибки в реальных условиях была крайне низкой, поскольку обычные пользователи редко соединяются с VPN до установления RDP, а сам баг касался только десктопной версии для Windows. Остальные версии тронуты не были. Компания признала, что уязвимость возникла из-за того, что во внутрь финальных сборок случайно попал фрагмент кода для отладки — его забыли удалить после тестирования (как и бывает у самых дисциплинированных команд). Заметку об уязвимости опубликовали вскоре после того, как ExpressVPN с гордостью сообщил о прохождении аудита KPMG, который подтвердил: логи пользователей не хранятся. Однако сам аудит не мог бы выявить баг, так как на момент проверки его ещё не существовало. В общем, ExpressVPN обещает ужесточить тестирование перед релизами, чтобы подобные истории не повторялись. Быстрота исправления — пять дней с момента репорта до патча — действительно впечатляет. А информация о баге стала публичной спустя какое-то время после устранения — ну, вопросы безопасности всегда тонкое дело.

PEREC.RU

Всё гениальное — просто. Даже дырка в безопасности крупного VPN, если чуть задуматься. Когда весь онлайн-мир параноит по поводу утечки данных, ExpressVPN умудряется зарыть в финальной версии клиентского приложения для Windows кусок кода отладки — тот самый, что обычно оставляют на демке или откладывают до мусорной корзины. Совсем случайно этот код создал лазейку: используя протокол удалённого рабочего стола (RDP), пользователи могли светить свой настоящий IP-адрес. Имеет значение? Для обычного юзера — нет, никто специально не подключается к VPN перед RDP-сессией. Для параноиков — возможность была.

Интересно, что аудит безопасности от KPMG, прошедший буквально накануне, этот затык заметить не мог: во время проверки бага ещё не существовало. Вот когда настоящие совпадения! Уязвимость оперативно заделали (пять дней — прямо как в космос запускать), а про саму историю рассказали уже после победных реляций о "безлоговой" чистоте. Так бывает. В следующий раз багов станет меньше — или просто удобнее их прятать. Для клиентов сервис приготовил обещания автоматизированных тестов, новых проверок и крепких гарантий.

Как итог — миром управляют не параноики, а техподдержка с тяжёлым взглядом и лёгкой памятью: кусочек тестового кода туда, уязвимость сюда. Приватность — это когда баг не твой.