Хакеры маскируют вредоносный софт под CAPTCHA

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

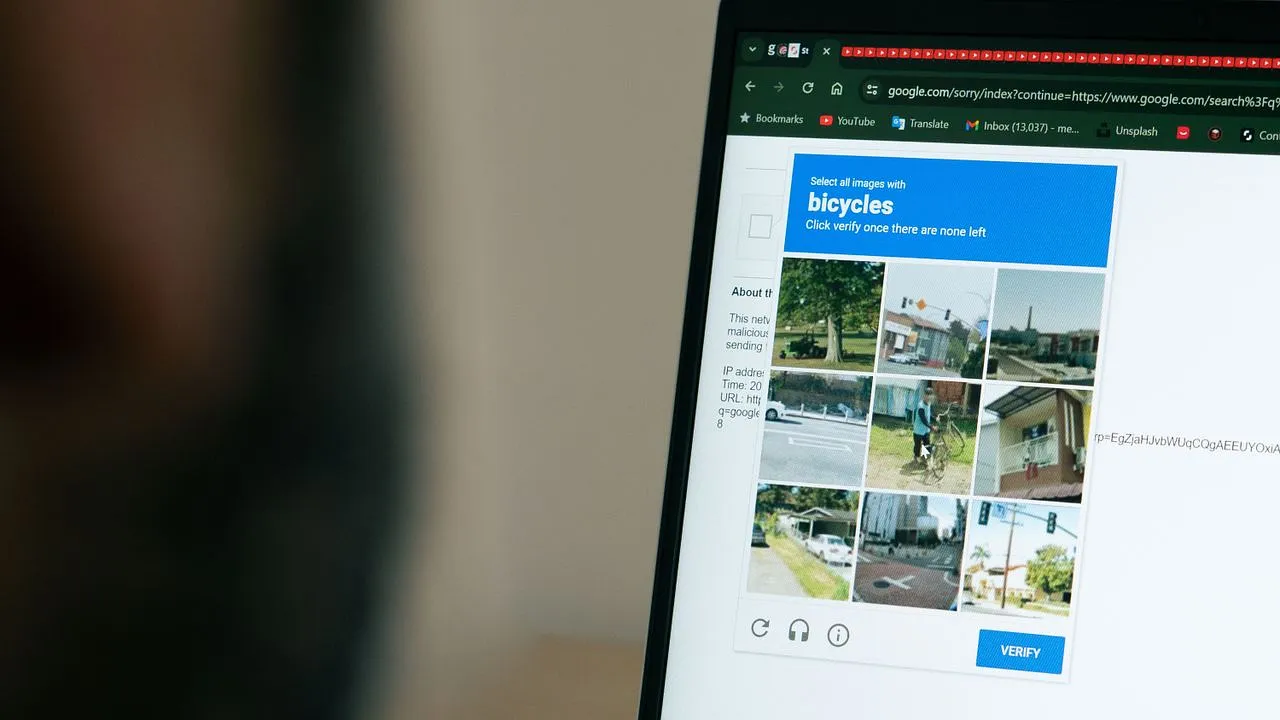

Хакеры снова нашли способ испортить жизнь владельцам и посетителям сайтов, работающих на WordPress — самой популярной системе управления контентом, на которой построено огромное число блогов, магазинов и корпоративных страниц. На этот раз злоумышленники используют старую, как интернет, схему: подменяют обычную CAPTCHA (тот самый тест «докажите, что вы не робот») на фальшивую, через которую распространяют вредоносное программное обеспечение.

Суть атаки проста и потому особенно неприятна. Хакеры взламывают уязвимые WordPress‑сайты и внедряют код, подменяющий привычную CAPTCHA на поддельную. Пользователь, видя знакомое окно, не подозревает подвоха и нажимает «продолжить» или «подтвердить». Вместо проверки человеческости происходит автоматическая загрузка вредоносного файла. Вирус может выглядеть как безобидное обновление или документ, но в действительности дает злоумышленникам доступ к компьютеру жертвы.

Специалисты отмечают, что техника обмана рассчитана на невнимательность и автоматизм поведения: мы настолько привыкли к CAPTCHA, что зачастую нажимаем кнопки не раздумывая. Именно этим и пользуются хакеры. После успешного заражения атакующие могут похищать данные, устанавливать скрытые программы или использовать устройство в ботнет‑сетях.

Эксперты призывают администраторов WordPress‑сайтов обновлять плагины, следить за безопасностью тем и регулярно проводить аудит установленных компонентов. Посетителям же советуют избегать скачивания любых файлов, которые появляются после прохождения CAPTCHA — это ненормальное поведение сайта. Если система внезапно предлагает вам загрузить что‑то под видом проверки — это красный флаг.

Атака с фальшивой CAPTCHA — очередное напоминание, что даже самые привычные интернет‑механизмы могут стать оружием в руках злоумышленников. И если мы не научимся относиться к ним критически, то любой клик может стать началом большой проблемы.

PEREC.RU

Хакеры нашли новый способ заражать пользователей через WordPress — подменяют обычную CAPTCHA на фальшивую, которая предлагает скачать вредоносный файл. Пользователь, привыкший быстро нажимать «подтвердить», автоматически запускает загрузку вируса. После заражения устройство может использоваться злоумышленниками для кражи данных или включаться в ботнет. Техника основана на привычке пользователей механически взаимодействовать с CAPTCHA. Эксперты рекомендуют администраторам обновлять плагины и следить за безопасностью, а обычным пользователям — помнить, что настоящая CAPTCHA никогда не просит загрузить файл. Атака показывает, как привычные элементы интернета могут превращаться в инструменты обмана.