Одной дырки хватило

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

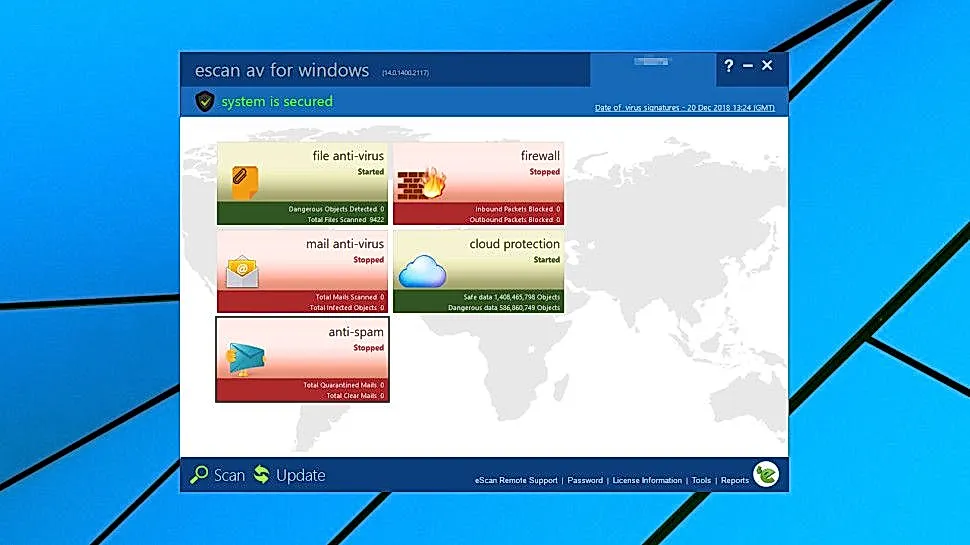

Сеть компании SmarterTools подверглась взлому из-за одной-единственной виртуальной машины, на которой забыли установить обновления безопасности. Хакеры использовали уязвимость, позволяющую обойти проверку подлинности, и получили доступ к инфраструктуре. Здесь нет хитрых схем, длинных цепочек атак или киношных спецэффектов — обычная недопatchенная машина стала открытой дверью.

SmarterTools — американская компания, которая занимается разработкой программных продуктов для корпоративной коммуникации. Их решения используют компании по всему миру, и именно поэтому история взлома привлекла внимание специалистов по кибербезопасности: если пробрались к разработчику, значит можно попытаться атаковать и его клиентов. По словам представителей компании, атака была направлена на внутреннюю инфраструктуру, а не на продукты или клиентов. Но, как обычно в таких историях, уверенность — это хорошо, а проверка — лучше.

Злоумышленники применили технику обхода аутентификации — это когда система думает, что злоумышленник уже «свой», и сама открывает ему доступ. Причина такого фокуса — устаревшая виртуальная машина без нужных обновлений. На языке кибербезопасности это классический сценарий: одно забытое обновление превращает сервер в автомат с бесплатными призами.

Компания сообщает, что проблему устранили, следы атаки изучили, а уязвимую машину выключили из инфраструктуры. Сейчас они проводят дополнительную проверку систем, чтобы убедиться, что других «дыр» нет. Хакеры же, судя по всему, воспользовались моментом и ушли так же тихо, как пришли.

Этот случай — очередное напоминание: любая компания может стать жертвой из-за одной слабой точки. В мире, где киберугрозы множатся быстрее, чем успевают писать инструкции, обновления остаются самым простым и самым забываемым способом обороны.

PEREC.RU

Сеть SmarterTools взломали через одну уязвимую виртуальную машину — такую старую и неподдерживаемую, что она стала открытой дверью для обхода аутентификации. Хакеры спокойно прошли внутрь, как люди, которым забыли закрыть вход. Компания уверяет, что пострадала только внутренняя инфраструктура, но такие заверения всегда звучат чуть натянуто. Теперь они ищут другие слабые места и выключили проблемную машину. Сценарий банальный: одно пропущенное обновление, и доступ открыт. В кибербезопасности это не ошибка, а рутина, которую исправляют только после инцидента.