LockBit 5.0: Новая волна атаки

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

Зловред LockBit снова вышел на арену, и на этот раз он стал ещё опаснее — так утверждают специалисты по безопасности. Экспертная группа Trend Micro недавно провела подробный технический разбор последней версии программ-вымогателей семейства LockBit, появившейся в сентябре 2025 года. Эту дату группа выбрала не случайно — шестилетие LockBit они отпраздновали выпуском нового шифратора под названием LockBit 5.0.

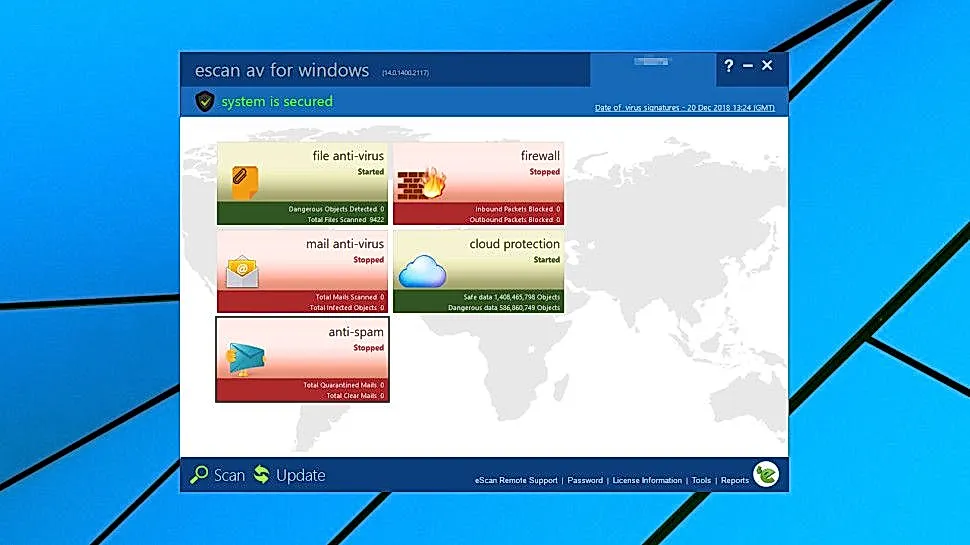

Эта новая версия «нацелена» на разные операционные системы: атакует и Windows, и Linux, и виртуальные серверы VMware ESXi. По словам аналитиков, обновление не создавалось с нуля, а развивало возможности версии 4.0. Главное здесь — «тяжёлая» маскировка. LockBit 5.0 использует сложные методы сокрытия активности: например, загружает свои вредоносные модули через DLL reflection (способ внедрить файл в память минуя диск), умеет деактивировать системы отслеживания событий Windows, напрямую изменяя код в API.

Кроме того, программа в реальном времени подбирает нужные функции (API Windows), затрудняя анализ кода. Она завершает работу служб безопасности с помощью хитрых приёмов сравнения – всё ради того, чтобы эксперты по безопасности не успевали реагировать. Эта версия даже не оставляет следов в системном реестре, чтобы её сложнее было обнаружить, а все зашифрованные файлы теперь маркируются случайным 16-символьным расширением. Дополнительно, LockBit сохраняет информацию о размерах оригиналов файлов во «футере» (заключительной части каждого зашифрованного файла). И да, как и раньше, русскоязычные системы (с русским языком интерфейса) программа обходит стороной — тут «кодекс чести» в действии.

Исследователи отмечают, что шифратор уже замечен «в поле», то есть его используют для реальных атак. Но вот про жертв, их количество и успешность операций информации пока нет — хакеры предпочитают молчать.

Напомним: в начале 2024 года правоохранительные органы попытались ликвидировать LockBit в рамках операции Cronos. На тот момент эта группировка считалась едва ли не самым разрушительным сервисом вымогательских атак по схеме Ransomware-as-a-Service (RaaS): преступники разрабатывают вирус, остальные платят — и пускают его в дело. Операция в целом прошла успешно, но ни одного участника арестовать не удалось. В итоге злоумышленники спешно взялись восстанавливать утраченные мощности. Буквально сериал с сезонными обновлениями.

PEREC.RU

Новость — как всегда, о вечном. LockBit, воспетый в сказках для инфосек-аналитиков, обновился и показал зубы. Исполнители молоды, амбициозны: теперь неважно, на чём работает твой сервер — Windows, Linux, VMware — фаталити обеспечено. В череде улучшений мы видим не прогресс, а театральность: маскировка, динамические вызовы, настоящая хакерская магия. До смешного: файл теперь не просто шифруется, а получает секретное имя и гравировку с размером. Кто-то назвал бы это искусством, мы — обречённой самопародией.

Про жертв ни слова — то ли некому, то ли не с кем делиться «достижениями». Про то, что спецслужбы умудряются устраивать шоу с громким названием «Операция», но снова дают уйти всей труппе — уже не удивляет. Можно только покачать головой: Ransomware-as-a-Service стал вечной франшизой, где бессмертие гарантировано невидимками в капюшонах. А мы, зрители, листаем ленты и делаем вид, что нас это не тронет. Спойлер: тронет. Как всегда.