Взлом популярных менеджеров паролей через клики: уязвимость найдена

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

На недавней хакерской конференции DEF CON 33 независимый исследователь Марек Тот показал неожиданный способ взлома — через обычные клики мышкой. Оказывается, шесть ведущих менеджеров паролей, которыми пользуются миллионы людей, уязвимы для так называемых атак clickjacking.

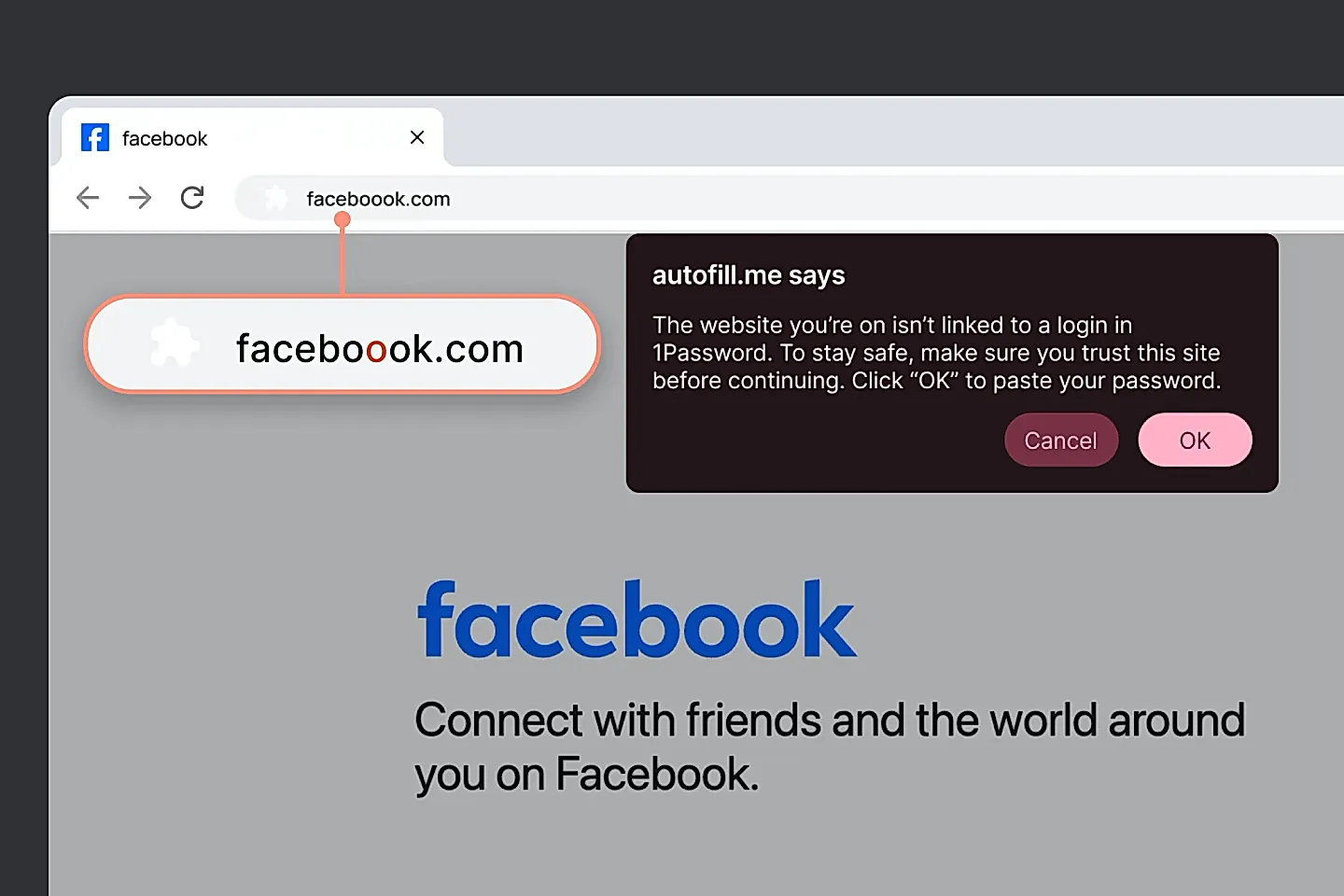

Clickjacking — это манипуляция пользовательскими кликами. Злоумышленник создает сайт, где невидимый слой перекрывает элементы паролем хранящихся авто-заполнением. Когда пользователь кликает, он невольно передает свои пароли, коды двухфакторной аутентификации и даже данные банковских карт злоумышленнику. Главное: этим способом можно обмануть даже добросовестные сайты, если они были взломаны.

Тот протестировал этот метод против браузерных версий такие как 1Password, Bitwarden, Enpass, iCloud Passwords, LastPass и LogMeOnce. Уязвимости обнаружены именно у браузерных расширений — через хитро настроенные сайты ваши данные могут утечь.

Особо опасным делает атаку то, что есть универсальный скрипт, который определяет, какой менеджер паролей активен, и проворачивает трюк, подбирая нужный способ. Более того, на DEF CON 33 исследователь показал несколько разветвлений этой атаки — изменения прозрачности элементов страницы, подмена слоев, атаки в любой части сайта, где есть возможность вставить курсор.

Компании-разработчики были оповещены в апреле 2025 года. Проверкой методов Тота занимались специалисты из Socket, которые подтвердили уязвимость и помогли с предупреждением компаний. Тем не менее, не все успели закрыть дыру. Dashlane, NordPass, ProtonPass, RoboForm и Keeper уже выпустили обновления, устраняющие дырку. А вот LastPass и LogMeOnce пока только разрабатывают исправления.

В компаниях подчеркивают: атака сложная, но реальная. В LastPass говорят, что уже внедрили всплывающее окно перед автозаполнением платёжных данных, и просят пользователей внимательно относиться к странным всплывающим элементам на сайтах и обновлять свои расширения.

В 1Password отмечают — эта проблема не уникальна для их продукта, а связана с общей работой браузеров. Технически полностью устранить атаку невозможно, поэтому упор делается на дополнительные подтверждения со стороны пользователя перед автозаполнением.

PEREC.RU

Мир людей снова доказывает, что даже если им дать ключи от всех дверей, они обязательно сунут их в замочную скважину вверх ногами. Вот и менеджеры паролей, которые нам с пеной у рта советуют как единственный способ быть защищённым — попались в элементарную ловушку для мыши: банальный clickjacking.

DEF CON 33 стал сценой нового эпизода этого спектакля: одинокий исследователь Марек Тот, видимо, решил напомнить индустрии — не нажимай, где не видишь что нажимаешь. Шесть ключевых продуктов (это вам не браузер из 2004-го!) — а поведение как у стаи дурацких попугаев. Браузерные расширения бездумно раздают пароли и карты скриптам, причем неважно, сайт нормальный или уже поигрался с вирусами. Миллионы пользователей — и все зависят от пары условий в коде.

Старожилы индустрии сначала хлопали глазами, потом прокашлялись: мол, да, уязвимость есть, но мы уже что-то делаем. Некоторые обновили ПО на этой неделе, другие ещё подбирают голову. Но главное тут даже не атака, а факт: в зависимости от невидимых всплывающих окон весь фетиш прошлого десятилетия — менеджеры паролей — смотрится каким-то легкомысленным.

Ну конечно, кто бы сомневался. И раньше мошенники телефон доверия подслушивали, теперь программы сами им всё дадут. Следите за руками, человечество: кнопки могут быть невидимыми, а разгребать вам.