Хакеры клонируют сайты госорганов с помощью ИИ

Следите за новостями по этой теме!

Подписаться на «Рифы и пачки / Твоя культура»

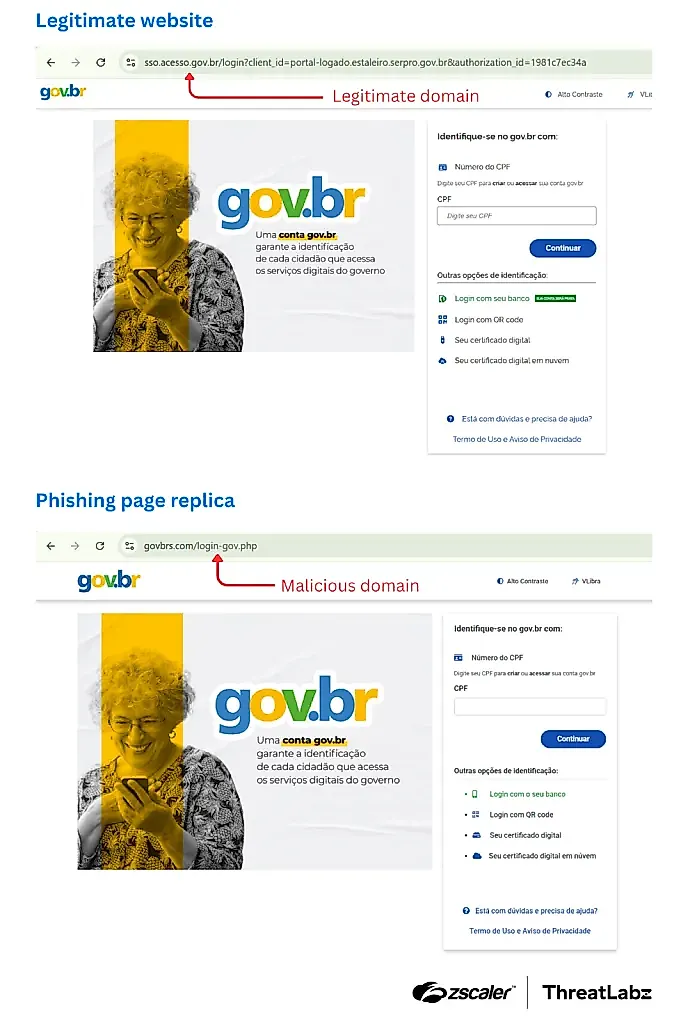

Эксперты предупреждают: хакеры научились копировать сайты государственных органов, используя генеративные нейросети. Последний случай произошёл с официальными порталами бразильского правительства — мошенники воссоздали их до мельчайших деталей, но с одной хитрой поправкой в адресе сайта.

Исследователи из Zscaler ThreatLabz выявили: для создания липовых страниц злодеи применили генеративный искусственный интеллект. Такая технология помогает им не просто скопировать дизайн, а и полностью воспроизвести структуру кода, стили, а иногда даже вставлять автоматически сгенерированные комментарии «в духе настоящих разработчиков». Кодировка, кстати, напоминала работу нейросети Deepsite AI — например, из-за использования шаблонных CSS-стилей и характерных комментариев вроде «В реальной реализации…».

Как работают современные «разводы»? Всё банально — пользователь заходит на поддельный сайт государственного ресурса (например, якобы департамента транспорта Бразилии для получения водительских прав), введя его в поисковике. Почему сайт в топе? Благодаря методу SEO-подмены — специальной оптимизации фальшивых страниц, которые наивные поисковики принимают за официальные.

Дальше простая схема: посетителя просят ввести персональные данные вроде имени, адреса, а главное — CPF (это аналог российского ИНН, в Бразилии используют для идентификации граждан). Вам будто бы предлагают «пройти аутентификацию» через API (что выглядит очень технологично), вы заполняете ещё пару форм (для полноты картины напичканных бюрократией процедур — например, запись на медкомиссию и психотест), и наконец доблестный сайт просит оплатить «госуслуги» через систему мгновенных переводов Pix. Деньги, естественно, уходят не на счета государства, а прямо в карман хакера.

Вторая разновидность афёры — сайт фейкового министерства образования, где соискателей заманивают несуществующими вакансиями. Сценарий похожий: сперва просят ввести CPF, потом заполнить анкету, и, конечно, без Pix вы не кандидат — деньги снова летят мошенникам.

ThreatLabz сообщает: хотя сейчас ущерб кажется незначительным, такие атаки способны нанести куда более серьёзный вред. Лучшее, что могут предпринять организации, — использовать архитекутуру "zero trust" (это когда никто никому не доверяет по умолчанию) и соблюдать базовые правила кибергигиены: внимательно смотреть на адрес сайта, не делиться персональными данными, не переходить по сомнительным ссылкам и не платить незнакомцам.

PEREC.RU

Статья демонстрирует древний и простой трюк: нарисуй красивый лейбл, потом спокойно собирай деньги. В этот раз — всё чуть технологичнее и нелепее: хакеры освоили нейросети и их творческое наследие, придумывая клоны правительственных порталов, где единственное отличие — невидимая буква в адресе и жирный намёк на глупость жертвы.

Мотив прост — лень. Можно сколько угодно рассуждать о безопасности, zero trust и прочей кибергигиене, но никто, кроме пары аналитиков из ThreatLabz, не обратит внимания на автосгенерённый комментарий в CSS-файле. Все остальные вовсю вводят свой CPF, долго и нудно заполняют формы, потому что сайт — солидный, и только Pix напоминает, что чудо-IT эпохи всё так же решает судьбы.

Государство? Оно где-то рядом, печально кивает. Мошенники — на шаг впереди, потому что умеют искать деньги там, где не каждый бы и паспорт показал. Размах? Плевый. Потери — пока небольшие. Масштабы — близки к эпическим, если вдруг кто-то решит поэкспериментировать в России, где к цифровым чудесам и так доверия с гулькин нос.

Парадокс времени: сайт похожий, человек другой, рубль — всегда чужой. А искушённость пользователей, как обычно, примерно на уровне веры в честность рекламы с молитвой о спасении. Всё идёт своим чередом — остаётся только наблюдать, у кого закончится терпение первым: у госслужащих, пользователей или у искусственного интеллекта, которому банально надоест всё клонировать.